新的 iOS 和 macOS 更新修复了过去 10 年来 iPhone 和 Mac 中的严重缺陷

周四,Apple 发布了一系列更新,为 iPhone 和 Mac 带来了一些新功能。但更重要的是,这些更新包括三个针对已知已被积极利用的安全漏洞的关键零日补丁。最令人担忧的错误允许黑客访问个人数据并通过恶意应用程序接管您的设备。

WebKit 缺陷跨越 Apple 系列设备,并已在 iOS 16.5、iPadOS 16.5、watchOS 9.5、macOS 13.4 和 tvOS 16.5,还有 iOS/iPadOS 15.7.6、macOS Monterey 12.6 .6、macOS Big Sur 11.7.7 以及 Safari 16.5。所有更新都包含相同的五个 WebKit 修复,其中三个已知已被利用:

WebKit

- 影响:处理网络内容可能会泄露敏感信息

- 描述:已通过改进输入验证解决越界读取问题。

- WebKit Bugzilla:255075

CVE-2023-32402:匿名研究人员

WebKit

- 影响:处理网络内容可能会泄露敏感信息

- 描述:已通过改进内存处理解决缓冲区溢出问题。

- WebKit Bugzilla:254781

CVE-2023-32423:Ignacio Sanmillan (@ulexec)

WebKit

- 影响:远程攻击者或许能够突破网络内容沙箱。 Apple 已获悉有报告称此问题可能已被积极利用。

- 描述:该问题已通过改进边界检查得到解决。

- WebKit Bugzilla: 255350

CVE-2023-32409:Google 威胁分析小组的 Clément Lecigne 和国际特赦组织安全实验室的 Donncha Ó Cearbhaill

WebKit

- 影响:处理网络内容可能会泄露敏感信息。 Apple 已获悉有报告称此问题可能已被积极利用。

- 描述:已通过改进输入验证解决越界读取问题。

- WebKit Bugzilla: 254930

CVE-2023-28204:匿名研究人员

WebKit

- 影响:处理恶意制作的网页内容可能会导致任意代码执行。 Apple 已获悉有报告称此问题可能已被积极利用。

- 描述:已通过改进内存管理解决释放后使用问题。

- WebKit Bugzilla:254840

CVE-2023-32373:匿名研究人员

三个零日漏洞中的两个 CVE-2023-28204 和 CVE-2023-32373 之前已作为 Apple 针对 iOS 和 iPadOS (16.4.1 (a)) 以及 macOS Ventura 的首个快速安全响应更新的一部分进行了修补(13.3.1(a))。

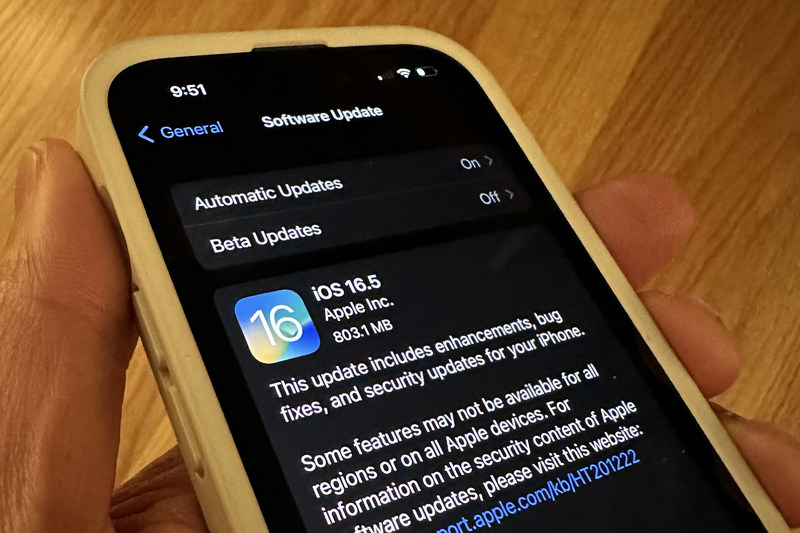

要更新您的 iPhone 或 iPad,请转到”设置”应用,然后转到”常规和软件更新”。在 Mac 上,转到”系统设置”,然后转到”常规”和”软件更新”;在 Ventura 之前的 Mac 上,找到”系统偏好设置”应用,然后找到”软件更新”。