修复错误的 MacOS High Sierra 10.13.2 更新发布

Apple 已面向公众发布 macOS High Sierra 10.13.2。该软件更新包括多个错误修复,据说可以提高 High Sierra 的稳定性、安全性和兼容性,因此建议运行 High Sierra 的 Mac 用户进行更新。

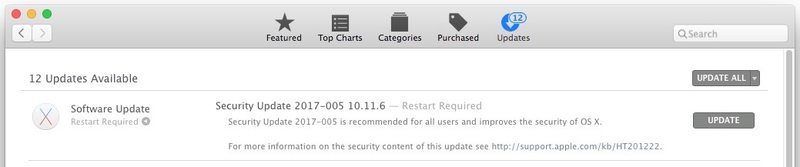

另外,MacOS Sierra 和 Mac OS X El Capitan 用户会发现安全更新 2017-002 Sierra 和安全更新 2017-005 El Capitan 可用于各自的操作系统版本。还建议为运行 10.12.6 和 10.11.6 的 Mac 用户安装这些安全更新。

MacOS High Sierra 10.13.2 发行说明中提到的具体问题包括对某些 USB 音频设备的改进、预览中 PDF 文件的旁白导航,以及改进邮件应用程序的盲文显示。据推测,10.13.2 最终更新还包括对 MacOS High Sierra 早期版本中出现的根登录错误和网络错误的永久修复。

如何下载和更新 macOS High Sierra 10.13.2

在安装任何系统软件更新之前始终备份 Mac,最简单的方法是 在 Mac 上使用时间机器。

- 下拉 Apple 菜单并选择“App Store”

- 转到“更新”选项卡并选择下载和更新“macOS 10.13.2 更新”

High Sierra 系统软件更新在 Mac App Store 中标有更新标签“macOS 10.13.2 Update 10.13.2”。

macOS Sierra 和 Mac OS X El Capitan 的安全更新

运行 Sierra 和 El Capitan 的 Mac 用户将在 Mac App Store 的更新部分找到“安全更新 2017-002 Sierra”和“安全更新 2017-005 El Capitan”。

虽然安全更新很小,但仍然建议在安装之前备份 Mac。

Mac 用户还可以选择从 此处为 Apple 支持下载。 使用 Combo Update 更新 Mac OS 系统软件很简单但通常被认为更高级,并且对于在多台计算机上安装相同更新的用户,或者来自同一系统软件版本的早期版本(即 10.13.0 直接到 10.13.2)的用户特别有用。

MacOS High Sierra 10.13.2 发行说明

App Store 下载随附的发行说明很简短,提及以下内容:

建议所有 macOS High Sierra 用户使用此更新。

macOS High Sierra 10.13.2 更新提高了 Mac 的安全性、稳定性和兼容性,推荐所有用户使用。

本次更新:

• 改进了与某些第三方 USB 音频设备的兼容性。

• 在预览中查看 PDF 文档时改进了 VoiceOver 导航。

• 改进了盲文显示器与邮件的兼容性。

企业内容:

• 改进了使用存储在钥匙串中的凭据访问使用 NTLM 身份验证的 SharePoint 网站时的性能。

• 解决了导致 Mac App Store 和 Launch Daemons 调用的其他进程无法在使用 PAC 文件中定义的代理信息的网络上工作的问题。

• 如果您在“用户和群组”偏好设置之外更改您的 Active Directory 用户密码,现在可以使用新密码解锁您的 FileVault 卷(以前,只有旧密码才能解锁该卷)。

• 当共享点的名称中包含美元符号时,改进了与 SMB 主目录的兼容性。

macOS 10.13.2 安全说明、安全更新 2017-002 Sierra 和安全更新 2017-005 El Capitan

据 安全说明:

macOS High Sierra 10.13.2、安全更新 2017-002 Sierra 和安全更新 2017-005 El Capitan

2017 年 12 月 6 日发布

apache

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:处理恶意制作的 Apache 配置指令可能会导致进程内存

描述:通过更新到版本 2.4.28 解决了多个问题。

CVE-2017-9798

curl

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:恶意 FTP 服务器可能会导致客户端读取-of-bounds memory

描述:FTP PWD 响应解析中存在越界读取问题。此问题已通过改进边界检查得到解决。

CVE-2017-1000254:Max Dymond

目录实用程序

适用于:macOS High Sierra 10.13 和 macOS High Sierra 10.13.1

不受影响:macOS Sierra 10.12.6 及更早版本

影响:攻击者可能能够绕过administrator authentication without supplying the administrator’s password

描述:凭证验证中存在逻辑错误。此问题已通过改进凭据验证得到解决。

CVE-2017-13872

Intel 图形驱动程序

适用于:macOS High Sierra 10.13.1

影响:应用程序可能能够使用内核权限执行任意代码

描述:内存损坏问题已通过以下方式得到解决改进了内存处理。

CVE-2017-13883:一位匿名研究人员

Intel Graphics Driver

适用于:macOS High Sierra 10.13.1

影响:本地用户可能会导致系统意外终止或读取内核内存

描述:一个out-of -存在导致内核内存泄露的边界读取问题。此问题已通过改进输入验证得到解决。

CVE-2017-13878:Google 零计划的 Ian Beer

Intel Graphics Driver

适用于:macOS High Sierra 10.13.1

影响:应用程序可能能够以系统权限执行任意代码

描述:越界读取已通过改进边界检查得到解决。

CVE-2017-13875:Google 零项目的 Ian Beer

IOAcceleratorFamily

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够以系统权限执行任意代码< br />描述:已通过改进内存处理解决内存损坏问题。

CVE-2017-13844:由 HyungSeok Han (daramg.gift) 的 SoftSec、KAIST (softsec.kaist.ac.kr) 开发的 IMF 发现)

IOKit

适用于:macOS High Sierra 10.13.1

影响:应用程序可能能够以系统权限执行任意代码

描述:内核中存在输入验证问题。此问题已通过改进输入验证得到解决。

CVE-2017-13848:MWR InfoSecurity 的 Alex Plaskett

CVE-2017-13858:匿名研究员

IOKit

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够以系统权限执行任意代码< br />描述:通过改进状态管理解决了多个内存损坏问题。

CVE-2017-13847:Google 零计划的 Ian Beer

内核

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够以内核权限执行任意代码< br />描述:已通过改进内存处理解决内存损坏问题。

CVE-2017-13862:Apple

内核

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够读取受限内存

描述:已通过改进边界检查解决越界读取问题。

CVE-2017-13833:Brandon Azad

内核

适用于:macOS High Sierra 10.13.1

影响:应用程序可能能够使用内核权限执行任意代码

描述:已通过改进内存解决内存损坏问题

CVE-2017-13876:Google 零计划的 Ian Beer

内核

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够读取受限内存

描述:类型混淆问题已通过改进内存处理得到解决。

CVE-2017-13855:Google Project Zero 的 Jann Horn

内核

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:恶意应用程序可能能够使用内核权限执行任意代码

描述:内存损坏问题已通过改进内存处理得到解决。

CVE-2017-13867:Google Project Zero 的 Ian Beer

内核

适用于:macOS High Sierra 10.13.1

影响:应用程序可能能够读取受限内存

描述:已通过改进输入清理解决验证问题。

/>CVE-2017-13865:Google 零计划的 Ian Beer

内核

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够读取受限内存

描述:已通过改进输入清理解决验证问题。

CVE-2017-13868:Brandon Azad

CVE-2017-13869:Google Project Zero 的 Jann Horn

邮件

适用于:macOS High Sierra 10.13.1

影响:如果未安装收件人的 S/MIME 证书,S/MIME 加密的电子邮件可能会在无意中未加密地发送

描述:一个通过改进状态管理解决了不一致的用户界面问题。

CVE-2017-13871:一位匿名研究人员

邮件草稿

适用于:macOS High Sierra 10.13.1

影响:拥有特权网络地位的攻击者或许能够拦截邮件

描述:S/ 存在加密问题MIME 凭据。该问题已通过额外检查和用户控制得到解决。

CVE-2017-13860:INNEO Solutions GmbH 的 Michael Weishaar

OpenSSL

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

影响:应用程序可能能够读取受限内存

说明:X.509 IPAddressFamily 解析中存在越界读取问题。此问题已通过改进边界检查得到解决。

CVE-2017-3735:由 OSS-Fuzz 发现

屏幕共享服务器

适用于:macOS High Sierra 10.13.1、macOS Sierra 10.12.6

影响:具有屏幕共享访问权限的用户可能能够访问 root 可读的任何文件

描述:处理屏幕共享会话时存在权限问题。此问题已通过改进权限处理得到解决。

CVE-2017-13826:多伦多的 Trevor Jacques

另外,Apple Watch 和 Apple TV 用户会发现 watchOS 4.2 和 tvOS 11.2 作为更新可用,以及 iPhone 和 iPad用户可以下载 iOS 11.2。